Wired에 올라온 Andy Greenberg의 기사다. 이 글은 ICIJ(국제탐사보도언론인협회)와 전세계의 다양한 언론 기관들이 어떻게 비밀을 유지하며 파나마 페이퍼를 분석하고 보도할 수 있었는지를 조명하고 있다. 대단히 흥미롭고 재밌는 글이라 전문을 번역했다. 어제 링크했다시피, 국내에서는 뉴스타파가 이 프로젝트에 참여했다.

20메가, 1.73기가, 2.6테라

Daniel Ellsberg가 펜타곤 페이퍼를 사진으로 복사해 유출하고 뉴욕 타임즈에 넘긴 1971년엔, 베트남 전쟁에 관한 일급 기밀을 담은 7,000페이지짜리 그 문서들이 역사상 가장 큰 내부고발자 유출 사건이었다―현대의 텍스트 파일이었다면 20 메가바이트 정도 됐을 것이다.

거의 40년이 지나고 2010년, 위키리크스는 세계를 뒤흔든 1.73 기가바이트의 케이블게이트를 발행했다. 이는 기밀인 미국 국무부의 통신 내용을 담은 것으로, ‘펜타곤 페이퍼에 비해 거의 100배나 큰’ 유출이었다.

정보 유출에 무어의 법칙 같은 것이 있다면, 그건 마치 기하급수적인 것처럼 보인다. 위키리크스의 케이블게이트 성과가 있은지 겨우 5년이 지났지만, 세계는 지금 이전에 없었던 대규모의 내부고발자에 의한 유출을 보고 있다: 그것은 2.6 테라바이트로, ‘위키리크스의 케이블 게이트에 비해 1천 배가 넘는’ 규모다. 바로 파나마 페이퍼다.

고발의 시작

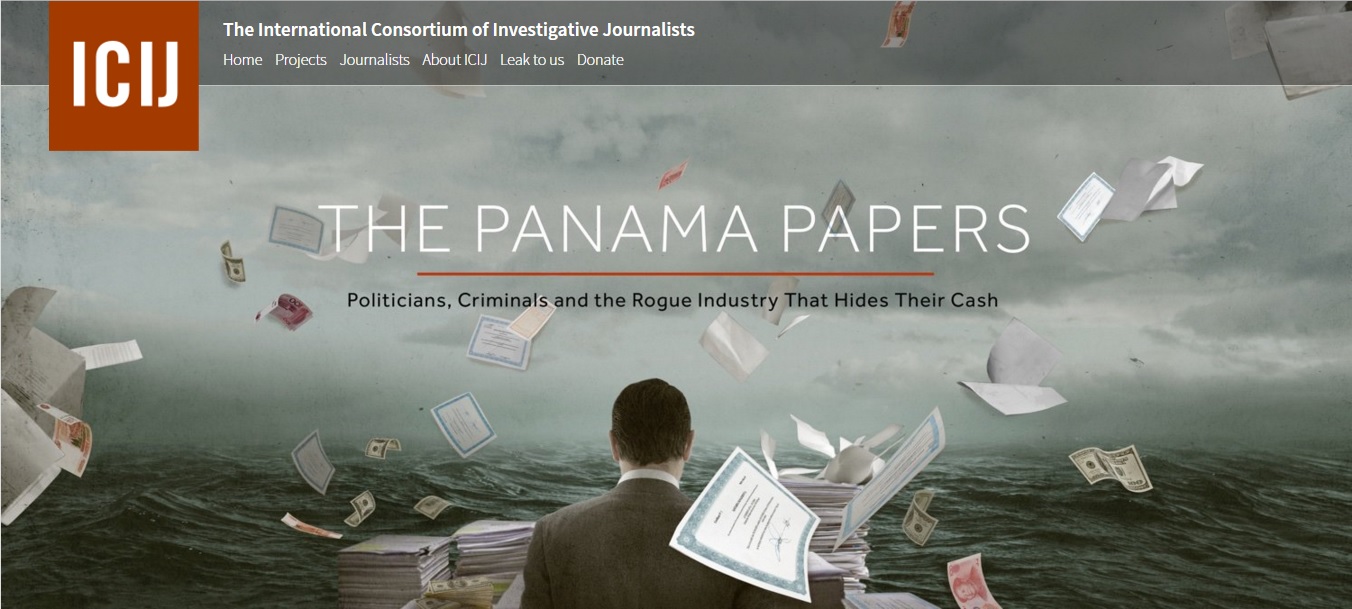

일요일, 전세계의 100여개가 넘는 언론들은 워싱턴, DC에 있는 국제 탐사 보도 언론인 협회(ICIJ, International Consortium of Investigative Journalists)의 공조를 통해 파나마 페이퍼에 대한 기사를 올렸다.

파나마 페이퍼는 널리 퍼진 국제 조세 회피 시스템을 폭로하는 엄청나게 큰 유출 문서다. 유출된 문서를 분석한 결과에 따르면, 이번 유출은 파나마의 로펌인 모색 폰세카에서 나온 480만개 이상의 이메일과 3백만개 이상의 데이터베이스 파일, 210만개 이상의 PDF 파일을 포함하고 있다. 모색 폰세카는 고객들이 자산을 숨기는데 이용할 수 있도록 유령 회사를 만드는데 특화된 로펌이다.

ICIJ의 디렉터인 Gerard Ryle은 WIRED에 전화를 통해 말했다.

“이것들은 지난 40년 간 이 회사에서 나온 거의 모든 문서입니다.”

“위키리크스가 공개한 국무부 통신 내용보다 약 2,000배나 더 큽니다.”

이것은, 실제로, 역사상 가장 큰 유출인 셈이다.

ICIJ나 함께 일한 기자들 중 그 누구도 유출된 데이터를 ‘모두’ 공개하지 않았다. 하지만 그들의 보도로 촉발된 스캔들은 이미 유명인들, 운동선수들, 기업 임원들, 세계적인 지도자들을 건드리고 있다.

이 문서에는 Vladimir Putin이 가족들의 명의와 푸틴의 유명한 음악가 친구인 Sergei Roldugin 이름으로 만든 계좌를 통해 20억 달러의 돈을 숨겨놓았다는 것이 기록되어 있다. 아이슬란드 총리인 Sigmundur Gunnlaugsson은, 그가 (공무원에 대한 정부 규칙에 따라) 특정 아이슬란드 은행에 대한 소유권을 공개하지 않았다는 걸 모색 폰세카 문서가 보여준 이후 전임 총리에게 사퇴 요구를 받고 있다. 또한 이 유출은 FIFA의 관료들도 다시 뉴스에 오르게 만들었다. 문서는 FIFA의 윤리 위원조차 이미 부정 행위로 고발을 당한 FIFA 관료와 금전적으로 엮여있다는 것을 보여줬다.

하지만 이 모든 폭로들을 넘어―파나마 페이퍼에 대한 보도가 계속되면서 더 많은 것들이 드러날 것이다―유출 자체에 전례 없는 얘기가 담겨 있다.

익명의 내부고발자는 어떻게 어마어마하게 큰 문서를 숨기고 저널리스트들에게 몰래 전달할 수 있었을까?

그리고 이렇게 전달된 자료가 모두의 공조된 노력으로 공개되기 전까지 무려 1년이 넘는 기간 동안, 어떻게 400명이 넘는 기자들 사이에서 비밀을 유지한 채 분석될 수 있었을까?

정보원과의 접촉

ICIJ의 디렉터인 Ryle에 따르면, 파마나 페이퍼는 2014년 말 유출되기 시작했다. 2014년 말은 알 수 없는 정보원이 독일의 신문인 쥐트도이체 차이퉁에 접촉해왔을 때였다. 이 신문은 이전에 독일 정부 당국에게 모색 폰세카의 파일이 소량 유출된 일을 보도한 적이 있었다.

Bastian Obermayer라는 이름을 가진 쥐트도이체 차이퉁의 기자는, 정보원이 자신에게 암호화된 채팅을 통해 “이 범죄들을 공개하려는 의도”로 약간의 데이터를 제공하며 접촉해왔다고 말했다. 정보원은 자신의 “목숨이 위험하다”고 경고하며, 암호화된 채널을 통해서만 통신하겠다고 말하고, 실제로 만나는 건 거절했다.

Obermayer는 “우리가 말하고 있는 데이터가 얼마나 많은가요?”라고 묻자, 정보원이 이렇게 대답했다고 말했다.

“당신이 여태 본 어떤 것보다 많을 겁니다.”

Obermayer는 WIRED에게 자신이 정보원과 일련의 암호화된 채널을 수시로 바꿔가며 연락했다고 말했다. 매번 연락을 취할 때마다 이전에 주고받은 메시지는 전부 삭제했다. 그는 Signal이나 Threema 같은 암호화 앱들과 PGP 암호화된 이메일을 넌지시 암시했지만, 정확히 무슨 방법을 사용했는지 언급하는 건 거절했다. 그와 정보원은 매번 새롭게 연결을 만들었고, 이미 알고 있는 질문과 대답을 이용해 서로를 재인증했다.

“제가 ‘날씨가 맑은가요?’라고 물으면, ‘달에는 비가 오고 있습니다.’처럼 말이 안되는 대답을 하는 거죠. 그리고 그제서야 우리는 상대쪽의 사람을 확인할 수 있었습니다.”

ICIJ와의 공조

쥐트도이체 차이퉁은 문서의 일부를 살펴본 후, ICIJ에 연락을 취했다. ICIJ는 2013년 유출된 해외 조세도피처의 데이터 분석을 포함해 이전의 조세 도피처에 대한 커다란 유출 건들을 공조하는데 도움을 준 적이 있었다. 지난 해에는 스위스 은행 HSBC가 보호하고 있는 자산을 조명한 탐사 보도 공조에도 도움을 줬다. 이 또한 유출이 있었기에 가능한 탐사보도였다. ICIJ의 스태프는 쥐트도이체 차이퉁의 기자들과 협력하기 위해 뮌헨으로 날아갔다.

한편, 유출된 데이터는 조금씩 전송이 진행됐다.

“우리가 모든 1천 150만 문서를 갖게 되기까지 시간을 들여 조금씩 데이터를 전송 받았습니다.”

Ryle의 말이다. Obermayer는 내부고발자가 쥐트도이체 차이퉁에게 어떻게 한 번에 수 기가바이트, 혹은 수 테라바이트의 정보를 전송했는지 알려주기를 거부했다. 그 정도 양의 데이터를 익명의 형태로 암호화된 하드 드라이브를 이용해 보내는 건 쉬운 일이지만, 이메일로 보내기엔 용량이 너무 컸다. Obermayer는 커다란 파일을 안전하게 전송하는 방법에 관해 많은 것을 배웠다고 말했다.

문서를 보호하라

ICIJ의 개발자들은 유출된 문서를 위해 이중 인증으로 보호된 검색 엔진을 만들었다. 검색 엔진의 URL은 암호화된 이메일을 통해 20여개의 언론 매체에 공유됐다. 여기에는 BBC, 가디언, 퓨전을 비롯해 외국 매체들이 포함되어 있다. 사이트에는 실시간 채팅 시스템도 있었다. 이를 이용해 기자들은 팁을 교환하고 자신들이 읽을 수 없는 언어로 쓰여진 문서들의 번역을 구했다.

“브라질 문서를 살펴보고 싶을 때면, 브라질의 기자를 찾을 수 있었습니다.”

“누가 깨어 있는지, 누가 일하고 대화할 수 있는지 숨김없이 볼 수 있었습니다. 우리는 모두에게 자신들이 무엇을 하고 있는지 말하라고 격려했죠.”

Ryle은 서로 다른 언론 매체들이 얼마 안 있어 워싱턴, 뮌헨, 런던, 요하네스버그, 릴레함메르에서 면대면 미팅을 갖기도 했다고 말했다.

신기하게도, 이 모든 폭넓은 접근성과 개방성에도 불구하고, 데이터베이스는 아직 모든 것이 공개되지 않았다. 아마 그 이유 중 일부는 이 데이터가 너무 크고, 다루기 어렵기 때문일 것이다. Obermayer는 엄청난 유출이 있다는 루머가 퍼졌다는 것을 인정했지만, 데이터 자체는 그렇지 않았다고 말했다. 지난 가을 그는 ‘대단히 많은 사람들이 알고 있다’는 생각에 걱정을 했지만, 그 자리에선 말이 흘러나왔을 뿐 퍼지지는 않았다고 말했다.

그들이 정보를 다루는 원칙

Ryle은 언론 기관들이 위키리크스 스타일로 모든 데이터를 공개할 계획이 없다고 말했다. 그는 보도가 초점을 맞추고 있는 공인들에 대한 정보와 함께 결백한 개인의 민감한 정보가 노출될 수 있다고 했다. 또한 이번 일에 참여한 모든 언론 매체의 기자들에게 “마음껏 하세요. 하지만 당신 나라의 공적인 관심사가 무엇인지 우리에게 말해주세요.”라고 조언했다.

“우리는 위키리크스가 아닙니다. 우리는 저널리즘이 책임을 가지고 할 수 있는 일을 보여주려 노력할 것입니다.”

모색 폰세카를 포함한 탐사 보도의 대상에게 연락을 취하기 몇 주 전, Obermayer는 최종 주의 사항을 실천에 옮겼다. 정보원과 대화를 하는데 사용한 폰과 랩탑의 하드 드라이브를 파괴한 것이다. 다소 과민 대응처럼 보일 수는 있겠지만, 후회하는 것보다는 안전한 게 낫다는 게 그의 생각이다.

심지어 그는 지금도 정보원이 실제로 누구인지 알지 못한다고 말했다.

“저는 그 사람의 이름이나 신원을 알지 못합니다.”

“하지만 저는 그 사람을 알고 있다고도 말할 수 있습니다. 한동안은 내 아내보다 더 많이 대화를 나누기도 했으니까요.”

대규모 유출(Megaleaks)의 새로운 시대

이번 유출은 전세계에 파문을 일으켰다. 모색 폰세카 자체만으로도 그렇다.

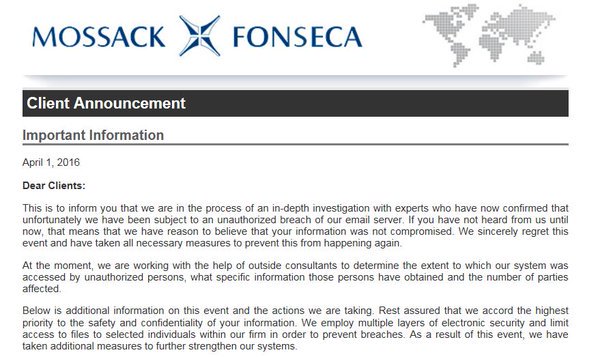

이 회사는 코멘트를 요청하는 WIRED에게 대답을 하지 않았다. 하지만 가디언에 “그 쪽에서 인용한 많은 사안들은 모색 폰세카의 고객과 관련이 없습니다. 우리는 언제나 국제 규약을 따릅니다. (중략) 우리가 만든 회사들이 조세 회피, 자금 세탁, 테러리스트의 재원이나 다른 용납되지 않는 목적으로 사용되지 않는다고 보장합니다.”라고 성명을 보냈다.

하지만 위키리크스의 트위터 피드에 올라온 또다른 편지는, 모색 폰세카가 자사의 고객들에게 어떻게 답변했는지를 보여준다.

모색 폰세카와 모색 폰세카의 고객들이 난처한―심지어는 범죄의 증거가 될 수도 있는―대규모 유출의 마지막 피해자는 아닐 것이다. Tor 같은 암호화와 익명 도구들은 점점 더 널리 퍼지고 있고, 사용하기 쉬워지고 있다.

이것들은 그 어느 때보다 정보원들이 전세계의 저널리스트들에게 접촉하는 일을 쉽게 만들고 있다. 데이터 전송도 마찬가지다. Onionshare와 같은 툴을 이용하면, 이전보다 쉽고 안전하게 전송할 수 있다. 실제로 무어의 법칙은 더 많은 데이터를 매년 점점 더 작은 하드웨어에 집어넣을 수 있게 만들고 있다. 이제 어떤 동기를 가진 내부자가 기업이나 정부 기관에서 정보를 빼낸다면, 그것을 봉투에 담아 믿을만한 저널리스트에게 전달할 수 있을 것이다.

대규모 유출의 새로운 시대는 이미 진행 중이다. 파나마 페이퍼는 2013년 이래로 ICIJ에 의해 공조된 4번째 조세 도피처 유출 자료다. Glenn Greenwald, Laura Poitras, Jeremy Scahill이 공동 설립한 탐사 저널리즘 매체인 The Intercept는 지난 해의 드론 페이퍼와 7천만 개의 감옥 통화 기록 같은 보도를 통해 암호화 도구가 탐사 저널리즘과 어떻게 조합되어 유출을 야기할 수 있는지 보여줬다. 인터셉트를 포함한 10여개의 언론 매체들은 이제 내부고발자를 보호하기 위해 암호화 보호 장치를 가진 익명의 업로드 시스템을 호스팅하고 있다.

지저분한 데이터를 보호하고자 하는 기업과 정부에게는 불행이지만 공공의 이익에는 행운인 일들이 일어나고 있다. 이것은, 적어도 앞으로 당분간은, 유출될 정보를 입수하는 경로가 계속 확장될 가능성이 높다는 것을 뜻한다.